Wichtigste Erkenntnisse

1. Hacker nutzen Schwachstellen in Technologie und menschlicher Psychologie

Das Sprichwort stimmt: Die Sicherheitssysteme müssen jedes Mal gewinnen, der Angreifer nur einmal.

Hartnäckige Angreifer finden Schwächen. Hacker wie Erik und Robert zeigen, dass selbst gut geschützte Systeme mit genügend Zeit und Aufwand überwunden werden können. Sie nutzen sowohl technologische Schwachstellen als auch menschliche Psychologie und kombinieren oft soziale Manipulation mit technischen Fähigkeiten.

Vielseitiger Ansatz beim Hacken. Erfolgreiche Angriffe beinhalten häufig:

- Ausnutzen von nicht gepatchten Software-Schwachstellen

- Ausnutzung von falsch konfigurierten Systemen

- Nutzung von Insiderwissen oder -zugang

- Anwendung sozialer Manipulation, um Mitarbeiter zu beeinflussen

- Kombination mehrerer Techniken, um mehrschichtige Verteidigungen zu umgehen

Organisationen müssen wachsam bleiben und eine Verteidigungsstrategie in der Tiefe verfolgen, da Angreifer nur eine Schwäche finden müssen, um ein ganzes Netzwerk potenziell zu kompromittieren.

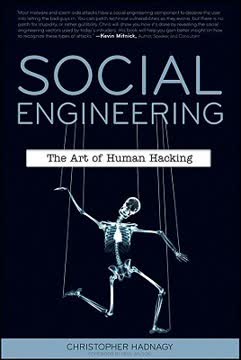

2. Soziale Manipulation ist ein mächtiges Werkzeug im Arsenal der Hacker

Der soziale Ingenieur verwendet die gleichen überzeugenden Techniken, die wir alle täglich nutzen. Wir übernehmen Rollen. Wir versuchen, Glaubwürdigkeit aufzubauen. Wir rufen Gegenseitigkeitsverpflichtungen hervor. Doch der soziale Ingenieur wendet diese Techniken auf manipulative, täuschende und höchst unethische Weise an, oft mit verheerenden Folgen.

Psychologie der Manipulation. Soziale Ingenieure nutzen menschliche Tendenzen aus, um:

- Hilfsbereit und vertrauensvoll zu sein

- Autoritätspersonen zu gehorchen

- Gefälligkeiten zu erwidern

- Schnelle Entscheidungen unter Druck zu treffen

- Konflikte oder Peinlichkeiten zu vermeiden

Diese psychologischen Schwächen ermöglichen es Angreifern, technische Sicherheitsmaßnahmen zu umgehen, indem sie Mitarbeiter dazu bringen, sensible Informationen preiszugeben oder unbefugten Zugang zu gewähren.

Falsches Vertrauen aufbauen. Soziale Ingenieure verwenden verschiedene Taktiken, um Glaubwürdigkeit und Rapport herzustellen:

- Sich als IT-Mitarbeiter, Führungskräfte oder andere vertrauenswürdige Rollen auszugeben

- Insiderwissen über die Organisation zu demonstrieren

- Ein Gefühl von Dringlichkeit oder Angst zu erzeugen

- Den Wunsch auszunutzen, hilfsbereit zu sein

- Anfragen schrittweise von klein auf groß zu eskalieren

Organisationen müssen ihre Mitarbeiter schulen, um diese Taktiken zu erkennen und Verifizierungsverfahren für sensible Anfragen zu implementieren.

3. Selbst scheinbar sichere Systeme können mit Hartnäckigkeit kompromittiert werden

Wenn eine Sache nicht funktionierte, probierte ich einfach etwas anderes, denn ich wusste, dass es etwas gab, das funktionieren würde. Es gibt immer etwas, das funktioniert. Es ist nur eine Frage, herauszufinden, was.

Hartnäckigkeit zahlt sich für Angreifer aus. Die Geschichten von Hackern wie Erik, der zwei Jahre damit verbrachte, in ein Softwareunternehmen einzudringen, verdeutlichen, dass entschlossene Angreifer schließlich einen Weg finden werden, wenn sie genügend Zeit und Versuche haben. Diese Hartnäckigkeit ermöglicht es ihnen oft, übersehene Schwachstellen zu entdecken oder mehrere kleine Schwächen zu kombinieren, um ihre Ziele zu erreichen.

Mehrschichtige Verteidigungen sind entscheidend. Um hartnäckigen Angreifern entgegenzuwirken, müssen Organisationen implementieren:

- Regelmäßige Sicherheitsüberprüfungen und Penetrationstests

- Kontinuierliche Überwachung und Protokollierung der Systemaktivitäten

- Schnelles Patchen bekannter Schwachstellen

- Prinzip der minimalen Berechtigung für Benutzerkonten

- Segmentierung von Netzwerken und kritischen Vermögenswerten

- Regelmäßige Schulungen zur Sicherheitsbewusstseinsbildung für Mitarbeiter

Keine einzelne Sicherheitsmaßnahme ist narrensicher, daher ist ein umfassender, mehrschichtiger Ansatz notwendig, um Sicherheitsverletzungen so schwierig wie möglich zu gestalten.

4. Insider-Bedrohungen stellen erhebliche Risiken für die Sicherheit von Organisationen dar

Ich glaube nicht, dass es eine einzige Sache gibt, die man einem Jugendlichen sagen kann, um ihn zu verändern, außer dass er Wert in sich selbst hat, und niemals den kurzen Weg zu wählen.

Vertraute Insider können Schaden anrichten. Die Geschichte von William und Danny, zwei Gefangenen, die die Computersysteme ihres Gefängnisses hackten, zeigt, wie Personen mit internem Zugang erhebliche Sicherheitsrisiken darstellen können. Insider-Bedrohungen können entstehen durch:

- Unzufriedene Mitarbeiter, die Rache suchen

- Finanzmotivierte Angestellte, die Informationen verkaufen

- Nachlässige Mitarbeiter, die versehentlich Daten exponieren

- Soziale Ingenieure, die gutmeinende Mitarbeiter manipulieren

Minderung von Insider-Risiken. Organisationen sollten implementieren:

- Strenge Zugangskontrollen und das Prinzip der minimalen Berechtigung

- Überwachung der Benutzeraktivitäten, insbesondere für sensible Systeme

- Hintergrundüberprüfungen und fortlaufende Sicherheitsfreigaben

- Klare Richtlinien zum Umgang mit Daten und akzeptabler Nutzung

- Regelmäßige Schulungen zur Sicherheitsbewusstseinsbildung für alle Mitarbeiter

- Austrittsverfahren, um den Zugang zu widerrufen, wenn Mitarbeiter das Unternehmen verlassen

Eine Kultur des Sicherheitsbewusstseins und der Verantwortlichkeit ist entscheidend, um die Wahrscheinlichkeit und die Auswirkungen von Insider-Bedrohungen zu verringern.

5. Penetrationstests decken versteckte Schwachstellen in Unternehmensverteidigungen auf

Man weiß nie, ob man verwundbar ist, bis man auf Sicherheitsfehler testet.

Wert des ethischen Hackings. Penetrationstests, oder "Pen-Tests", beinhalten simulierte Angriffe auf die Systeme einer Organisation, um Schwächen zu identifizieren, bevor böswillige Hacker sie ausnutzen können. Diese Tests decken häufig auf:

- Nicht gepatchte Software-Schwachstellen

- Falsch konfigurierte Systeme oder Netzwerkgeräte

- Schwache Passwortrichtlinien oder Authentifizierungsmethoden

- Schwachstellen in der sozialen Manipulation

- Physische Sicherheitsmängel

Umfassende Tests sind entscheidend. Effektive Pen-Tests sollten beinhalten:

- Externe und interne Netzwerkbewertungen

- Tests von Webanwendungen

- Sicherheitsbewertung von drahtlosen Netzwerken

- Simulationen sozialer Manipulation

- Bewertungen der physischen Sicherheit

Organisationen sollten regelmäßige Pen-Tests durchführen und schnell handeln, um identifizierte Schwachstellen zu beheben, da die Geschichten von Mudge und Dustin Dykes zeigen, wie leicht geschickte Angreifer scheinbar sichere Systeme kompromittieren können.

6. Finanzinstitute sind Hauptziele für ausgeklügelte Cyberangriffe

Wenn die beiden in diesem Kapitel beschriebenen Finanzinstitute einen Hinweis darauf geben, wie die meisten Banken der Welt derzeit Kundendaten und -gelder schützen, dann könnten wir alle beschließen, unser Bargeld wieder in einer Schuhschachtel unter dem Bett zu verstecken.

Banken stehen vor einzigartigen Herausforderungen. Finanzinstitute sind besonders attraktive Ziele für Cyberkriminelle aufgrund des Potenzials für direkten finanziellen Gewinn. Angriffe auf Banken können Folgendes umfassen:

- Kompromittierung von Online-Banking-Systemen

- Manipulation von Geldautomaten-Netzwerken

- Zugriff auf Kundendaten

- Einleitung betrügerischer Überweisungen

- Ausnutzung von Handelssystemen zur Marktmanipulation

Mehrschichtige Sicherheit ist unerlässlich. Banken müssen implementieren:

- Starke Verschlüsselung für Daten im Ruhezustand und während der Übertragung

- Multi-Faktor-Authentifizierung für Kunden und Mitarbeiter

- Echtzeit-Betrugserkennungssysteme

- Regelmäßige Sicherheitsüberprüfungen und Penetrationstests

- Umfassende Schulungen für Mitarbeiter zu Sicherheitsprotokollen

Die Geschichten von Hackern, die Banken in Estland und im Süden der Vereinigten Staaten angegriffen haben, verdeutlichen die Notwendigkeit ständiger Wachsamkeit und Verbesserung der Cybersicherheit im Finanzsektor.

7. Diebstahl geistigen Eigentums kann verheerende Folgen haben

Was ist das wertvollste Gut in jeder Organisation? Es sind nicht die Computerhardware, es sind nicht die Büros oder Fabriken, es ist nicht einmal das, was in dem einst beliebten Unternehmensklischee behauptet wurde, dass "unser wertvollstes Gut unsere Mitarbeiter sind."

IP-Diebstahl ist eine kritische Bedrohung. Die Geschichten von Hackern wie Erik und Robert, die Softwareunternehmen wegen ihres Quellcodes ins Visier nahmen, verdeutlichen die schwerwiegenden Folgen des Diebstahls geistigen Eigentums. Dies kann zu führen:

- Verlust des Wettbewerbsvorteils

- Finanzielle Verluste durch gestohlene Geschäftsgeheimnisse

- Schädigung des Unternehmensrufs

- Rechtliche und regulatorische Konsequenzen

- Störung der Geschäftsabläufe

Schutz geistiger Vermögenswerte. Organisationen sollten:

- Strenge Zugangskontrollen für sensible Daten implementieren

- Werkzeuge zur Verhinderung von Datenverlust (DLP) verwenden

- Wertvolles geistiges Eigentum verschlüsseln

- Überwachung unbefugter Datenexfiltration durchführen

- Regelmäßige Schulungen zur Sicherheitsbewusstseinsbildung durchführen

- Klare Richtlinien zum Umgang mit sensiblen Informationen festlegen

Unternehmen müssen erkennen, dass ihr geistiges Eigentum oft ihr wertvollstes Gut ist und es entsprechend schützen.

8. Cybersicherheit erfordert einen vielschichtigen, proaktiven Ansatz

Wenn Sie gefragt würden, welche wichtigen Schritte Sie unternehmen würden, um sich gegen die häufigsten Schwachstellen zu verteidigen, die Angreifern den Zugang ermöglichen, was wären einige Ihrer Wahlmöglichkeiten basierend auf den Geschichten in diesem Buch?

Umfassende Sicherheitsstrategie. Effektive Cybersicherheit umfasst:

- Regelmäßige Sicherheitsbewertungen und Penetrationstests

- Schnelles Patchen von Software-Schwachstellen

- Implementierung starker Authentifizierungsmethoden

- Schulungen zur Sicherheitsbewusstseinsbildung für Mitarbeiter

- Netzwerksegmentierung und Zugangskontrollen

- Kontinuierliche Überwachung und Incident-Response-Planung

- Datenverschlüsselung und Backup-Verfahren

Proaktive Denkweise ist entscheidend. Organisationen müssen:

- Über neue Bedrohungen und Schwachstellen informiert bleiben

- Sicherheitsrichtlinien regelmäßig überprüfen und aktualisieren

- Tischübungen durchführen, um sich auf Vorfälle vorzubereiten

- Eine Kultur des Sicherheitsbewusstseins unter allen Mitarbeitern fördern

- Sowohl in Technologie als auch in menschliche Ressourcen für Sicherheit investieren

Die vielfältigen Angriffsarten, die im gesamten Buch beschrieben werden, betonen die Notwendigkeit eines ganzheitlichen Ansatzes für Cybersicherheit, der sowohl technische als auch menschliche Faktoren berücksichtigt.

9. Ethisches Hacken spielt eine entscheidende Rolle bei der Verbesserung von Sicherheitsmaßnahmen

Ich glaube, dass wir durch die Offenlegung der gängigen Methoden und Techniken, die Hacker verwenden, um in Systeme und Netzwerke einzudringen, die Gemeinschaft insgesamt beeinflussen können, um diese Risiken und Bedrohungen, die von versierten Gegnern ausgehen, angemessen zu adressieren.

Lernen von Angreifern. Ethisches Hacken und die verantwortungsvolle Offenlegung von Schwachstellen helfen Organisationen:

- Schwächen zu identifizieren und zu beheben, bevor böswillige Hacker sie ausnutzen

- Die Denkweise und Taktiken realer Angreifer zu verstehen

- Die Effektivität bestehender Sicherheitsmaßnahmen zu testen

- Robuste Verteidigungen gegen sich entwickelnde Bedrohungen zu entwickeln

- Das Bewusstsein für die Bedeutung von Cybersicherheit zu schärfen

Gleichgewicht zwischen Offenlegung und Sicherheit. Die Geschichten von Hackern wie Adrian Lamo verdeutlichen die komplexen ethischen Fragen rund um die Offenlegung von Schwachstellen. Organisationen und die Sicherheitsgemeinschaft müssen zusammenarbeiten, um:

- Klare Richtlinien für verantwortungsvolle Offenlegung zu etablieren

- Bug-Bounty-Programme und Sicherheitsforschung zu fördern

- Die Zusammenarbeit zwischen ethischen Hackern und Organisationen zu unterstützen

- Rechtliche Rahmenbedingungen zu entwickeln, die die Sicherheitsforschung in gutem Glauben schützen

- Das Bedürfnis nach Transparenz mit potenziellen Sicherheitsrisiken in Einklang zu bringen

Durch die Annahme ethischen Hackens und das Lernen von den Techniken der Angreifer können Organisationen ihre Sicherheitslage erheblich verbessern und sich gegen sich entwickelnde Bedrohungen wappnen.

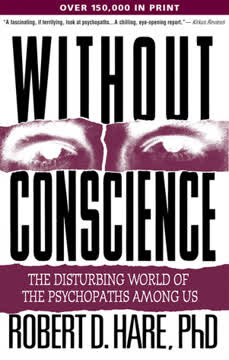

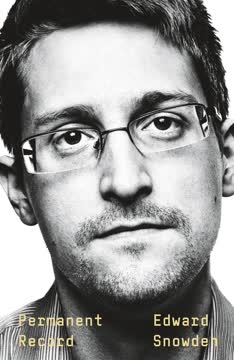

Rezensionsübersicht

Die Kunst des Eindringens erhält gemischte Bewertungen und kommt auf eine durchschnittliche Bewertung von 3,90/5. Die Leser schätzen die faszinierenden Hacking-Geschichten und Einblicke in die Cybersicherheit, obwohl einige die technischen Details als veraltet empfinden. Viele loben den Unterhaltungswert des Buches und seine Fähigkeit, das Bewusstsein für digitale Schwachstellen zu schärfen. Kritiker bemängeln das Fehlen spezifischer Daten zu den Vorfällen und gelegentlich vage technische Erklärungen. Insgesamt wird es als wertvolle Lektüre für Interessierte an Informationssicherheit angesehen, die eine Mischung aus spannenden Erzählungen und praktischen Ratschlägen bietet.

Andere lasen auch

FAQ

What's The Art of Intrusion about?

- Real Stories of Hacking: The Art of Intrusion by Kevin D. Mitnick and William L. Simon presents true accounts of hackers, intruders, and deceivers, exploring their methods and the aftermath.

- Focus on Security Vulnerabilities: The book highlights vulnerabilities in computer systems and the consequences of hacking, aiming to educate readers on cybersecurity.

- Lessons for Professionals: Each story serves as a cautionary tale for IT and security professionals, offering insights into protecting organizations from similar attacks.

Why should I read The Art of Intrusion?

- Educational Value: The book combines thrilling stories with practical lessons on security, teaching readers about hacker tactics and defenses.

- Engaging Narratives: Real-life accounts are both informative and entertaining, making complex topics accessible to a broad audience.

- Awareness of Cyber Threats: Understanding hackers' mindsets and methods is essential in today's digital world for anyone involved in technology or security.

What are the key takeaways of The Art of Intrusion?

- Understanding Hacking Techniques: The book illustrates techniques like social engineering and software vulnerabilities, crucial for developing countermeasures.

- Importance of Vigilance: A recurring theme is the need for constant vigilance in cybersecurity, with evolving security measures to counter new threats.

- Real-World Consequences: Stories demonstrate the consequences of hacking for both perpetrators and victims, highlighting ethical implications.

What are the best quotes from The Art of Intrusion and what do they mean?

- Unpredictability of Hackers: "Every time [some software engineer] says, 'Nobody will go to the trouble of doing that,' there’s some kid in Finland who will go to the trouble." This underscores hackers' creativity and the risk of underestimating them.

- Challenge of Cybersecurity: "The adage is true that the security systems have to win every time, the attacker only has to win once." This highlights the inherent challenge in cybersecurity.

- Internal Conflict of Hackers: "I don’t know why I kept doing it. Compulsive nature? Money hungry? Thirst for power?" This reflects the internal conflict and motivations of hackers.

What is social engineering as discussed in The Art of Intrusion?

- Manipulating Human Behavior: Social engineering involves manipulating individuals to divulge confidential information, exploiting human psychology.

- Common Techniques: Techniques include impersonating authority figures and creating urgency, bypassing technical security measures.

- Preventive Measures: The book emphasizes training employees to recognize social engineering tactics, with awareness and education as key defenses.

How do hackers exploit vulnerabilities in systems according to The Art of Intrusion?

- Identifying Weaknesses: Hackers start by identifying weaknesses in software or hardware, such as outdated software or default passwords.

- Using Tools and Techniques: They use tools like password-cracking software to exploit vulnerabilities, with specific exploits detailed in the book.

- Continuous Adaptation: Hackers adapt methods as security improves, highlighting the need for organizations to stay updated on threats.

What are some notable hacking stories in The Art of Intrusion?

- Hacking the Casinos: Hackers exploited slot machine vulnerabilities to win money, illustrating the lengths hackers go to achieve goals.

- The Texas Prison Hack: Inmates used computer skills to access the Internet and learn hacking, showcasing ingenuity in restrictive environments.

- The Robin Hood Hacker: Adrian Lamo exposed vulnerabilities to help organizations, raising questions about ethics in hacking.

What is penetration testing as described in The Art of Intrusion?

- Simulated Attacks: Penetration testing involves simulating attacks to identify vulnerabilities before malicious hackers can exploit them.

- Involves Various Techniques: It includes technical attacks, social engineering, and physical security assessments for comprehensive evaluations.

- Importance of Reporting: Detailed reports outline vulnerabilities and recommendations, essential for ongoing security enhancement.

How do hackers like Adrian Lamo justify their actions in The Art of Intrusion?

- Ethical Hacking Perspective: Lamo believed in exposing vulnerabilities to help organizations, viewing his actions as public service.

- Thrill of the Challenge: Many hackers are driven by the thrill of overcoming challenges, overshadowing potential consequences.

- Consequences of Actions: Despite justifications, hackers face legal repercussions, illustrating the complex relationship between hacking, ethics, and law.

What are the consequences of hacking as illustrated in The Art of Intrusion?

- Legal Repercussions: Hackers face severe legal consequences, including fines and imprisonment, with detailed cases in the book.

- Impact on Victims: Hacking can cause financial loss, reputational damage, and compromised information, highlighting cybercrime's real-world effects.

- Personal Reflection: Hackers often reflect on their actions and motivations, leading to changes in perspective and ethical considerations.

How can organizations protect themselves from hacking as suggested in The Art of Intrusion?

- Regular Security Audits: Conducting regular audits and penetration tests helps identify vulnerabilities before exploitation.

- Employee Training: Training employees to recognize social engineering tactics and the importance of cybersecurity is crucial.

- Implementing Strong Security Measures: Strong passwords, multi-factor authentication, and updated software are essential practices.

How does The Art of Intrusion illustrate the importance of cybersecurity?

- Real-World Consequences: Stories demonstrate the consequences of security breaches, emphasizing the need for robust measures.

- Vulnerabilities in Established Organizations: Even well-resourced organizations can have vulnerabilities, serving as a wake-up call.

- Call to Action: The book emphasizes vigilance, training, and proactive measures to protect against evolving threats.