نکات کلیدی

1. اولویتبندی، سرمایهگذاری و اجرای اقدامات برای کاهش علل ریشهای نقض امنیت

با حذف تمام دادههای غیررمزگذاری شده، میتوان از وقوع اکثریت قریب به اتفاق نقضها ناشی از گم شدن فیزیکی و دستگاههای قابل حمل جلوگیری کرد.

شکستهای سطح کلان. بسیاری از نقضها ناشی از عدم اولویتبندی، سرمایهگذاری کافی و اجرای مؤثر ابتکارات امنیت سایبری است. این شکستهای سطح کلان محیطی را ایجاد میکنند که در آن آسیبپذیریهای فنی به راحتی قابل بهرهبرداری هستند.

شش علت ریشهای فنی. اکثریت نقضها به شش علت ریشهای فنی نسبت داده میشوند: دادههای غیررمزگذاری شده، فیشینگ، بدافزار، نقض یا سوءاستفاده از طرفهای ثالث، آسیبپذیریهای نرمافزاری و اشتباهات ناخواسته کارکنان. پرداختن به این علل ریشهای بهطور مستقیم برای کاهش ریسک نقض امنیتی بسیار حیاتی است.

کاهش پیشگیرانه. مدیران امنیت اطلاعات باید بر کاهش ریسکهای مرتبط با این علل ریشهای فنی تمرکز کنند، زیرا این رویکرد بهطور قابل توجهی احتمال وقوع نقض را کاهش میدهد. استانداردهای انطباق، در حالی که مهم هستند، باید بهعنوان یک تمرکز ثانویه در نظر گرفته شوند که بهعنوان یک اثر جانبی از یک برنامه امنیتی قوی به دست میآید.

2. دادههای غیررمزگذاری شده همچنان یکی از عوامل اصلی نقض امنیتی هستند

به همین دلیل، دادههای غیررمزگذاری شده در واقع، شایعترین علت ریشهای نقضهای دادهای هستند.

رمزگذاری بهعنوان یک کنترل اساسی. دادههای غیررمزگذاری شده شایعترین علت ریشهای نقضهای دادهای هستند. زمانی که اطلاعات شناسایی شخصی (PII) دزدیده میشود اما رمزگذاری شده است، برای مهاجمان بیارزش میشود و بهطور مؤثری از وقوع نقض جلوگیری میکند.

آسیبپذیری متن واضح. دادههای حساس در فرم "متن واضح" به راحتی توسط مهاجمان قابل خواندن هستند. رمزگذاری دادهها را بهصورت ریاضی کدگذاری میکند و آن را بدون کلید رمزگشایی غیرقابل خواندن میسازد.

هدف فوری مدیر امنیت اطلاعات. اولویت اولیه یک مدیر امنیت اطلاعات باید شناسایی و رمزگذاری تمام دادههای حساس غیررمزگذاری شده باشد تا ریسک نقضهای دادهای کاهش یابد. این اقدام واحد میتواند از وقوع تعداد قابل توجهی از حوادث احتمالی جلوگیری کند.

3. حملات فیشینگ ادامه دارد و نیاز به دفاعهای قوی دارد

یکی از دلایلی که حملات فیشینگ بهراحتی انجام میشوند این است که پروتکل ایمیل اینترنتی اصلی (یعنی پروتکل انتقال ایمیل ساده، SMTP) هیچ ویژگی برای پشتیبانی از احراز هویت یا امنیت بهطور کلی نداشت.

سوءاستفاده از مهندسی اجتماعی. حملات فیشینگ کاربران را فریب میدهند تا اطلاعات حساس، مانند اعتبارنامههای ورود، را با جعل هویت نهادهای معتبر فاش کنند. این حملات از روانشناسی انسانی و اعتماد سوءاستفاده میکنند.

پیچیدگی فیشینگ هدفمند. حملات فیشینگ هدفمند، که بهعنوان فیشینگ هدفمند شناخته میشوند، بهخاطر استفاده از اطلاعات دقیق درباره هدف، بسیار مؤثر هستند و ایمیلها را معتبرتر جلوه میدهند. این حملات اغلب منجر به نقض اولیه در نقضهای بزرگتر میشوند.

اقدامات مقابلهای ضروری است. پیادهسازی اقدامات ضد فیشینگ، مانند احراز هویت دو مرحلهای، مدیران رمز عبور و کلیدهای امنیتی، برای جلوگیری از این حملات بسیار حیاتی است. این اقدامات لایههای امنیتی را اضافه میکنند که موفقیت مهاجمان را دشوارتر میسازد.

4. بدافزارها در حال تکامل هستند و نیاز به اقدامات امنیتی تطبیقی دارند

از سال 2013 با نقض بزرگ در Target و از بسیاری از نقضهای بزرگ بعدی، مشخص شد که بدافزار، کرمهای اینترنتی و آسیبپذیریهای نرمافزاری تنها بخشی از مشکلاتی هستند که باید به آنها پرداخته شود.

تهدیدات نرمافزارهای مخرب. بدافزار، از جمله ویروسها، کرمها، روتکیتها، کیلاگرها و باجافزارها، تهدیدی جدی برای سازمانها به شمار میرود. این برنامهها میتوانند دادهها را سرقت کنند، عملیات را مختل کنند و درخواست پرداخت باج کنند.

دانلودهای خودکار. بدافزار میتواند تنها با مشاهده یک صفحه وب، بدون هیچ تعامل کاربری، به دستگاهها نفوذ کند. این روش انتشار به مهاجمان اجازه میدهد تا بدافزار را بهطور گستردهای پخش کنند.

دفاعهای جامع. دفاع در برابر بدافزار نیاز به یک رویکرد چندلایه دارد که شامل نرمافزار ضد بدافزار، تشخیص و پاسخ در نقطه پایانی (EDR)، تشخیص و پاسخ در شبکه (NDR) و فناوریهای ایزولهسازی است. این اقدامات بهطور مشترک برای جلوگیری، شناسایی و مهار عفونتهای بدافزاری عمل میکنند.

5. ریسکهای طرفهای ثالث نیاز به بررسی و نظارت دقیق دارند

اغلب، یک سازمان بهدلیل اینکه مهاجمان بهطور مستقیم به سازمان هدف قرار نمیدهند، بلکه بهدلیل یکی از طرفهای ثالثی که با آن کار میکند، به خطر میافتد، همانطور که در مورد هک SolarWinds که در دسامبر 2020 کشف شد، اتفاق افتاد.

سوءاستفاده از ضعیفترین حلقه. سازمانها اغلب از طریق تأمینکنندگان طرف سوم خود که ممکن است تدابیر امنیتی ضعیفتری داشته باشند، به خطر میافتند. مهاجمان این تأمینکنندگان را هدف قرار میدهند تا به شبکه سازمان بزرگتر دسترسی پیدا کنند.

ریسکهای متنوع طرفهای ثالث. ریسکهای طرفهای ثالث فراتر از تأمینکنندگان شامل شرکا، مشتریان و خریدهای بالقوه میشود. هر یک از این روابط میتواند در صورت عدم مدیریت صحیح، آسیبپذیریهایی را معرفی کند.

دقت لازم است. بررسی دقیق طرفهای ثالث، از جمله خریدهای بالقوه، برای شناسایی و کاهش ریسکهای امنیتی ضروری است. این شامل ارزیابی وضعیت امنیتی آنها، پیادهسازی کنترلهای مناسب و نظارت بر فعالیتهای آنها میشود.

6. آسیبپذیریهای نرمافزاری نیاز به مدیریت پیشگیرانه دارند

یک آسیبپذیری میتواند توسط مهاجمان برای نفوذ به یک سازمان استفاده شود.

نرمافزار بهعنوان هدف اصلی. دنیای مدرن بر روی نرمافزار میچرخد و آسیبپذیریهای نرمافزاری هدف اصلی مهاجمان هستند. یک آسیبپذیری میتواند برای دسترسی به دادهها یا سیستمهای حساس مورد سوءاستفاده قرار گیرد.

پچگذاری حیاتی است. فروشندگان نرمافزار بهطور منظم پچهایی برای رفع آسیبپذیریهای شناخته شده منتشر میکنند. اعمال این پچها بهموقع برای جلوگیری از سوءاستفاده مهاجمان از این نقاط ضعف بسیار حیاتی است.

برنامههای مدیریت آسیبپذیری. سازمانها نیاز به برنامههای مدیریت آسیبپذیری قوی دارند که شامل شناسایی، اولویتبندی و رفع آسیبپذیریهای نرمافزاری باشد. این نیازمند ترکیبی از ابزارها، فرآیندها و پرسنل ماهر است.

7. مصرفکنندگان باید "کمربند ایمنی دیجیتال" را بپذیرند

مصرفکنندگان و کارکنان در سازمانها میدانند که اینترنت میتواند ناامن باشد.

خطرات اینترنتی. مصرفکنندگان در حین استفاده از اینترنت بهطور مداوم تحت حمله هستند. آنها ممکن است تمام جزئیات را درک نکنند، اما از خطرات آگاه هستند.

کمربند ایمنی دیجیتال. مصرفکنندگان باید "کمربند ایمنی دیجیتال" را برای محافظت از خود در فضای آنلاین بپذیرند. این شامل تدابیر امنیتی اساسی است که میتواند بهطور قابل توجهی ریسک قربانی شدن آنها در برابر جرایم سایبری را کاهش دهد.

اقدامات پیشگیرانه. با انجام اقدامات پیشگیرانه برای تأمین زندگی دیجیتال خود، مصرفکنندگان میتوانند در معرض تهدیدات کمتری قرار بگیرند و اطلاعات شخصی خود را محافظت کنند. این اقدامات مشابه بستن کمربند ایمنی قبل از رانندگی است.

8. خدمات حفاظت از هویت یک شبکه ایمنی ارائه میدهند

دادههای دزدیده شده میتوانند توسط یک کشور خارجی استفاده شوند اما ممکن است هرگز در وب تاریک منتشر نشوند زیرا وبسایتهای تاریک معمولاً توسط مجرمان سایبری برای خرید و فروش چنین دادههایی استفاده میشوند.

فراتر از نظارت بر اعتبار. خدمات حفاظت از هویت فراتر از نظارت بر اعتبار عمل میکنند و دامنه وسیعی از منابع داده را برای نشانههای سرقت هویت ردیابی میکنند. این خدمات میتوانند فعالیتهای تقلبی را که نظارت بر اعتبار به تنهایی قادر به شناسایی آنها نیست، شناسایی کنند.

نظارت بر وب تاریک. خدمات حفاظت از هویت معمولاً وب تاریک را برای اطلاعات شخصی آسیبدیده ردیابی میکنند. این میتواند هشدار زودهنگام از سرقت هویت احتمالی را فراهم کند.

بازپرداخت وجوه دزدیده شده. برخی از خدمات حفاظت از هویت بازپرداخت وجوه دزدیده شده را ارائه میدهند و در صورت سرقت هویت، حفاظت مالی را فراهم میکنند. این یک مزیت ارزشمند است که میتواند به مصرفکنندگان در بازیابی از خسارات مالی کمک کند.

9. روترهای امن بهعنوان خط اول دفاع

روتر یا دروازه اینترنت شما خط اول دفاع در داخل خانه شما است، زیرا این اصلیترین راهی است که تمام دستگاههای خانگی شما به دنیای خارج متصل میشوند.

دروازه به شبکه خانگی. روتر اینترنت خانگی نقطه ورودی اصلی برای تمام دستگاههایی است که به اینترنت متصل میشوند. تأمین امنیت روتر برای محافظت از کل شبکه خانگی ضروری است.

آسیبپذیری رمز عبور پیشفرض. بسیاری از روترها با رمزهای عبور پیشفرضی عرضه میشوند که به راحتی توسط مهاجمان قابل حدس زدن هستند. تغییر رمز عبور پیشفرض یک گام اولیه حیاتی در تأمین امنیت روتر است.

پچگذاری منظم و فایروال. پچگذاری منظم نرمافزار روتر و فعالسازی فایروال داخلی نیز برای محافظت در برابر حملات مهم است. این اقدامات به جلوگیری از دسترسی غیرمجاز به شبکه خانگی کمک میکند.

10. حفاظت از نقطه پایانی برای امنیت مصرفکننده ضروری است

روزی ممکن است اینگونه باشد که سختافزار و نرمافزاری که ما برای تعامل در اینترنت استفاده میکنیم، امیدواریم بهراحتی مانند بستن کمربند ایمنی برای استفاده ایمن از اینترنت باشد.

دستگاههای نقطه پایانی بهعنوان اهداف. لپتاپها، دسکتاپها، گوشیهای هوشمند و تبلتها همه اهداف بالقوهای برای بدافزار و سایر حملات هستند. محافظت از این دستگاهها برای جلوگیری از سرقت دادهها و سایر حوادث امنیتی بسیار حیاتی است.

نرمافزار ضد بدافزار. نصب و بهروزرسانی منظم نرمافزار ضد بدافزار بر روی تمام دستگاههای نقطه پایانی برای شناسایی و حذف بدافزار ضروری است. این نرمافزار میتواند به محافظت در برابر دامنه وسیعی از تهدیدات کمک کند.

رمزگذاری و پشتیبانگیری. فعالسازی رمزگذاری ذخیرهسازی بر روی تمام دستگاهها و پشتیبانگیری منظم از دادهها نیز برای محافظت در برابر از دست دادن و سرقت دادهها مهم است. این اقدامات اطمینان میدهند که دادهها محرمانه باقی بمانند و در صورت وقوع حادثه امنیتی قابل بازیابی باشند.

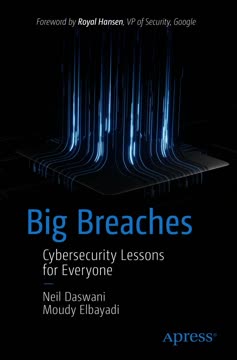

خلاصه نقدها

کتاب نقضهای بزرگ عمدتاً نظرات مثبتی دریافت کرده است و خوانندگان از مرور جامع آن بر شکستهای امنیت سایبری و استراتژیهای کاهش خطرات تقدیر میکنند. منتقدان به زبان قابل فهم، مشاورههای عملی و تحلیلهای مربوط به نقضهای امنیتی عمده این کتاب اشاره میکنند. برخی به ارتباط آن با رویدادهای جاری و پتانسیل آن برای تولید ایدههای جدید محصول تأکید میکنند. نیمه اول کتاب که به مطالعات موردی میپردازد، بهویژه مورد استقبال قرار گرفته است. برخی انتقادات شامل نیمه دوم خستهکننده و تعمیمهای بیش از حد درباره بازیگران دولتی است. بهطور کلی، خوانندگان این کتاب را برای حرفهایهای امنیت سایبری و همچنین افراد عادی آموزنده مییابند.

دیگران نیز خواندهاند