मुख्य बातें

1. साइबर सुरक्षा जोखिम को मात्रात्मक रूप से मापा जा सकता है, भले ही डेटा सीमित हो

आपके पास जितना डेटा है, उससे अधिक है और आपको जितना लगता है, उससे कम की आवश्यकता है, यदि आप डेटा इकट्ठा करने में संसाधनपूर्ण हैं और यदि आप वास्तव में उस थोड़े से डेटा के साथ गणना करते हैं जो आपके पास हो सकता है।

मापन अनिश्चितता को कम करना है। लोकप्रिय धारणा के विपरीत, साइबर सुरक्षा जोखिमों को मात्रात्मक रूप से मापा जा सकता है, भले ही डेटा सीमित प्रतीत हो। मापन के लिए पूर्ण निश्चितता की आवश्यकता नहीं होती, बल्कि उपलब्ध जानकारी के आधार पर अनिश्चितता को कम करने की आवश्यकता होती है। इस मानसिकता में बदलाव जोखिम मूल्यांकन के लिए कई संभावनाएँ खोलता है।

उपलब्ध डेटा का लाभ उठाना। संगठनों के पास अक्सर अधिक प्रासंगिक डेटा होता है जितना वे समझते हैं। इसमें शामिल हो सकते हैं:

- ऐतिहासिक घटना रिकॉर्ड

- सिस्टम लॉग और प्रदर्शन मेट्रिक्स

- उद्योग में उल्लंघन के आँकड़े

- विशेषज्ञ ज्ञान और अनुमान

सीमित डेटा के लिए सरल तकनीकें। न्यूनतम डेटा बिंदुओं के साथ भी, मात्रात्मक विधियाँ मूल्यवान अंतर्दृष्टि प्रदान कर सकती हैं:

- फाइव का नियम: एक यादृच्छिक नमूने में सबसे छोटे और सबसे बड़े मानों के बीच जनसंख्या का माध्य होने की 93.75% संभावना।

- लैप्लेस का उत्तराधिकार नियम: सीमित अवलोकनों के आधार पर संभावनाओं का अनुमान लगाना।

- फर्मी विघटन: जटिल अनुमानों को अधिक प्रबंधनीय घटकों में तोड़ना।

2. आत्मविश्वास और संज्ञानात्मक पूर्वाग्रह सटीक जोखिम मूल्यांकन में बाधा डालते हैं

सामाजिक विज्ञान में कोई विवाद नहीं है जो इस एक के समान दिशा में इतनी बड़ी मात्रा में गुणात्मक रूप से विविध अध्ययन दिखाता है।

मनुष्य खराब अंतर्ज्ञानात्मक सांख्यिकीविद हैं। निर्णय मनोविज्ञान में दशकों के शोध ने लगातार दिखाया है कि मनुष्य, विशेषज्ञों सहित, अपने निर्णयों में अधिक आत्मविश्वासी होते हैं और विभिन्न संज्ञानात्मक पूर्वाग्रहों के प्रति संवेदनशील होते हैं। यह हमारी जोखिमों और संभावनाओं का सटीक मूल्यांकन करने की क्षमता को प्रभावित करता है।

साइबर सुरक्षा जोखिम मूल्यांकन में सामान्य पूर्वाग्रह:

- उपलब्धता पूर्वाग्रह: हाल की या यादगार घटनाओं की संभावना का अधिक आकलन करना

- एंकरिंग: अनुमानों के लिए प्रारंभिक जानकारी पर अत्यधिक निर्भर रहना

- पुष्टि पूर्वाग्रह: ऐसी जानकारी की खोज करना जो मौजूदा विश्वासों की पुष्टि करती है

- आत्मविश्वास: अनिश्चितता को कम आंका जाना और अपने ज्ञान का अधिक आकलन करना

संरचित दृष्टिकोण के माध्यम से पूर्वाग्रह को कम करना। इन संज्ञानात्मक सीमाओं को पार करने के लिए, संगठनों को चाहिए:

- जोखिम मूल्यांकन के लिए औपचारिक, मात्रात्मक विधियों का उपयोग करें

- कैलिब्रेटेड संभाव्यता अनुमान में प्रशिक्षण प्रदान करें

- विविध दृष्टिकोणों को प्रोत्साहित करें और धारणाओं को चुनौती दें

- नए डेटा के आधार पर नियमित रूप से जोखिम मॉडल का परीक्षण और अद्यतन करें

3. कैलिब्रेटेड संभाव्यता अनुमान अंतर्ज्ञान और गुणात्मक विधियों से बेहतर होते हैं

अर्थात, जब कैलिब्रेटेड साइबर सुरक्षा विशेषज्ञ कहते हैं कि वे 95% आश्वस्त हैं कि एक प्रणाली उल्लंघन नहीं होगी, तो वास्तव में 95% संभावना है कि प्रणाली उल्लंघन नहीं होगी।

कैलिब्रेशन की शक्ति। कैलिब्रेटेड संभाव्यता अनुमान लगातार विशेषज्ञ अंतर्ज्ञान और गुणात्मक जोखिम मूल्यांकन विधियों से बेहतर होते हैं। कैलिब्रेशन प्रशिक्षण व्यक्तियों को उनकी अनिश्चितता को वास्तविक दुनिया के परिणामों को सही ढंग से दर्शाने वाली संभावनाओं के रूप में व्यक्त करना सिखाता है।

कैलिब्रेटेड अनुमानों के लाभ:

- जोखिम मूल्यांकन में सुधारित सटीकता

- अनिश्चितता का स्पष्ट संचार

- अनिश्चितता के तहत बेहतर निर्णय लेना

- नए जानकारी के साथ विश्वासों को व्यवस्थित रूप से अद्यतन करने की क्षमता

कैलिब्रेशन तकनीकें:

- संभाव्यता आकलनों में सुधार के लिए फीडबैक के साथ ट्रिविया परीक्षण

- सच्चे आत्मविश्वास स्तरों का आकलन करने के लिए समकक्ष दांव परीक्षण

- वास्तविक दुनिया के परिदृश्यों और परिणामों के साथ अभ्यास

- कौशल बनाए रखने के लिए नियमित पुनः कैलिब्रेशन

4. जटिल जोखिमों को मापने योग्य घटकों में विभाजित करें बेहतर विश्लेषण के लिए

यदि आप अपने सिर में ये गणनाएँ कर रहे हैं, तो रुकें, विभाजित करें, और (जैसे स्कूल में) अपनी गणना दिखाएँ।

समस्या को तोड़ना। जटिल साइबर सुरक्षा जोखिमों को अक्सर छोटे, अधिक प्रबंधनीय घटकों में विभाजित किया जा सकता है जिन्हें अनुमान लगाना और मापना आसान होता है। यह दृष्टिकोण समग्र जोखिम आकलनों को अधिक सटीक बनाने की अनुमति देता है और अनिश्चितता के प्रमुख कारणों की पहचान करने में मदद करता है।

विभाजन रणनीतियाँ:

- घटना वृक्ष: परिदृश्यों को अनुक्रमिक घटनाओं में तोड़ना

- दोष वृक्ष: प्रणाली विफलताओं के संभावित कारणों का विश्लेषण करना

- घटक विश्लेषण: व्यक्तिगत प्रणाली तत्वों का आकलन करना

- कारक विश्लेषण: जोखिम को प्रभावित करने वाले प्रमुख चर की पहचान करना

विभाजन के लाभ:

- समग्र जोखिम अनुमानों में सुधारित सटीकता

- जोखिम के कारणों और निर्भरताओं की बेहतर समझ

- डेटा स्रोतों और मापन तकनीकों की पहचान करना आसान

- अधिक लक्षित जोखिम न्यूनीकरण रणनीतियाँ

5. बेयesian विधियाँ नए जानकारी के साथ विश्वासों को अद्यतन करने की अनुमति देती हैं

जानकारी का मूल्य है क्योंकि हम अनिश्चितता की स्थिति में आर्थिक परिणामों के साथ निर्णय लेते हैं।

अनिश्चितता को अपनाना। बेयesian विधियाँ नए जानकारी उपलब्ध होने पर विश्वासों और जोखिम आकलनों को अद्यतन करने के लिए एक शक्तिशाली ढांचा प्रदान करती हैं। यह दृष्टिकोण विशेष रूप से साइबर सुरक्षा में मूल्यवान है, जहाँ खतरों और कमजोरियों में निरंतर विकास हो रहा है।

मुख्य बेयesian अवधारणाएँ:

- पूर्व संभाव्यता: मौजूदा ज्ञान के आधार पर प्रारंभिक विश्वास

- संभावना: एक परिकल्पना के तहत साक्ष्य का अवलोकन करने की संभावना

- पश्चात संभाव्यता: नए साक्ष्य को शामिल करने के बाद अद्यतन विश्वास

साइबर सुरक्षा में बेयेस का अनुप्रयोग:

- नए हमले के पैटर्न के आधार पर खतरे की संभावनाओं को अद्यतन करना

- पैच प्रभावशीलता डेटा के साथ कमजोरियों के आकलन को परिष्कृत करना

- घटना डेटा के आधार पर नियंत्रण प्रभावशीलता अनुमानों को समायोजित करना

- समय के साथ जोखिम मॉडलों में निरंतर सुधार

6. मोंटे कार्लो सिमुलेशन शक्तिशाली जोखिम मॉडलिंग क्षमताएँ प्रदान करते हैं

लेखकों को इस पुस्तक में वर्णित प्रत्येक विधि को वास्तविक संगठनों में लागू करने के कई अवसर मिले हैं।

पॉइंट अनुमानों से परे। मोंटे कार्लो सिमुलेशन जटिल प्रणालियों को कई अनिश्चित चर के साथ मॉडलिंग करने की अनुमति देते हैं। यादृच्छिक रूप से नमूना लिए गए इनपुट के साथ हजारों परिदृश्यों को चलाकर, ये सिमुलेशन संभावित परिणामों और उनकी संभावनाओं का एक समृद्ध चित्र प्रदान करते हैं।

साइबर सुरक्षा में मोंटे कार्लो के लाभ:

- संभावित परिणामों की पूरी श्रृंखला को कैप्चर करना

- कम संभावनाओं वाले, उच्च प्रभाव वाले घटनाओं की पहचान करना

- कई जोखिम कारकों के संयुक्त प्रभाव का विश्लेषण करना

- विभिन्न धारणाओं के प्रति परिणामों की संवेदनशीलता का परीक्षण करना

मोंटे कार्लो सिमुलेशन में प्रमुख कदम:

- मॉडल और इसके पैरामीटर को परिभाषित करें

- अनिश्चित इनपुट के लिए संभाव्यता वितरण निर्दिष्ट करें

- यादृच्छिक नमूने उत्पन्न करें और मॉडल को कई बार चलाएँ

- परिणामों के वितरण का विश्लेषण करें

7. हानि अधिशेष वक्र साइबर सुरक्षा जोखिम का स्पष्ट दृश्य प्रदान करते हैं

हम यह मूल्यांकन कर सकते हैं कि क्या एक दी गई रक्षा रणनीति संसाधनों का बेहतर उपयोग है या नहीं।

जोखिम को प्रभावी ढंग से संप्रेषित करना। हानि अधिशेष वक्र साइबर सुरक्षा जोखिम को हितधारकों के लिए संप्रेषित करने के लिए एक शक्तिशाली दृश्य उपकरण प्रदान करते हैं। ये वक्र विभिन्न थ्रेशोल्ड से अधिक हानियों का अनुभव करने की संभावना को दर्शाते हैं, संभावित प्रभावों का स्पष्ट चित्र प्रदान करते हैं।

हानि अधिशेष वक्र के घटक:

- X-धुरी: संभावित हानि राशि

- Y-धुरी: प्रत्येक हानि राशि को पार करने की संभावना

- वक्र का आकार: अधिक ढलान वाली वक्रें उच्च जोखिम को दर्शाती हैं

हानि अधिशेष वक्र का उपयोग करना:

- विभिन्न जोखिम परिदृश्यों की तुलना करना

- सुरक्षा नियंत्रणों के प्रभाव का मूल्यांकन करना

- जोखिम सहिष्णुता स्तर निर्धारित करना

- जोखिम न्यूनीकरण प्रयासों को प्राथमिकता देना

8. प्रभावी जोखिम प्रबंधन के लिए निरंतर मापन और सुधार की आवश्यकता होती है

हमें केवल कैलिब्रेटेड अनुमानों और व्यक्तिपरक विभाजनों पर निर्भर रहने की आवश्यकता नहीं है। अंततः, हम अनुमान को अनुभवजन्य डेटा से सूचित करना चाहते हैं।

निरंतर सुधार चक्र। साइबर सुरक्षा जोखिम प्रबंधन एक बार का प्रयास नहीं है, बल्कि मापन, विश्लेषण और सुधार की एक निरंतर प्रक्रिया है। संगठनों को नियमित रूप से अपने जोखिम आकलनों को अद्यतन करना चाहिए और जैसे-जैसे खतरे विकसित होते हैं और नए डेटा उपलब्ध होते हैं, अपनी रणनीतियों को अनुकूलित करना चाहिए।

निरंतर जोखिम प्रबंधन के प्रमुख घटक:

- नियमित डेटा संग्रह और विश्लेषण

- नए जानकारी के साथ जोखिम मॉडलों को अद्यतन करना

- जोखिम न्यूनीकरण रणनीतियों का परीक्षण और परिष्कृत करना

- प्रमुख जोखिम संकेतकों और प्रदर्शन मेट्रिक्स की निगरानी करना

डेटा-आधारित संस्कृति का निर्माण:

- स्पष्ट मेट्रिक्स और डेटा संग्रह प्रक्रियाएँ स्थापित करना

- सुरक्षा से संबंधित डेटा की रिपोर्टिंग और साझा करने को प्रोत्साहित करना

- डेटा विश्लेषण के लिए उपकरणों और प्रशिक्षण में निवेश करना

- निर्णय लेने की प्रक्रियाओं में जोखिम डेटा को एकीकृत करना

9. संगठनात्मक संरचना और संस्कृति साइबर सुरक्षा जोखिम प्रबंधन के लिए महत्वपूर्ण हैं

CSRM कार्य एक C-स्तरीय कार्य है। यह CISO का कार्य हो सकता है, लेकिन हम वास्तव में इस भूमिका को CISO से वरिष्ठ मानते हैं और सीधे CEO या बोर्ड को रिपोर्ट करते हैं।

साइबर सुरक्षा जोखिम को ऊँचा उठाना। प्रभावी साइबर सुरक्षा जोखिम प्रबंधन के लिए उपयुक्त संगठनात्मक संरचना और एक संस्कृति की आवश्यकता होती है जो डेटा-आधारित निर्णय लेने को महत्व देती है। इसमें अक्सर संगठन के भीतर साइबर सुरक्षा की भूमिका को ऊँचा उठाना और इसे व्यापक जोखिम प्रबंधन और रणनीतिक योजना के प्रयासों के साथ एकीकृत करना शामिल होता है।

संगठनात्मक विचारों के प्रमुख पहलू:

- एक मुख्य सूचना सुरक्षा अधिकारी (CISO) या समकक्ष भूमिका स्थापित करना

- वरिष्ठ नेतृत्व को सीधे रिपोर्टिंग लाइनों को सुनिश्चित करना

- जोखिम मूल्यांकन और प्रबंधन के लिए क्रॉस-फंक्शनल टीमों का निर्माण करना

- उद्यम जोखिम प्रबंधन ढाँचों में साइबर सुरक्षा को एकीकृत करना

जोखिम-जानकारी संस्कृति को बढ़ावा देना:

- नियमित प्रशिक्षण और जागरूकता कार्यक्रम प्रदान करना

- सुरक्षा जोखिमों के बारे में खुली संचार को प्रोत्साहित करना

- सक्रिय जोखिम पहचान और न्यूनीकरण के लिए पुरस्कार देना

- जोखिम प्रबंधन के प्रति कार्यकारी प्रतिबद्धता के साथ उदाहरण पेश करना

समीक्षा सारांश

पाठक आमतौर पर साइबर सुरक्षा जोखिम में किसी भी चीज़ को मापने के तरीके को ज्ञानवर्धक मानते हैं, इसकी जोखिम मूल्यांकन के लिए मात्रात्मक दृष्टिकोण की प्रशंसा करते हैं। कई लोग इस पुस्तक के सांख्यिकीय तरीकों और डेटा-आधारित निर्णय लेने पर जोर देने की सराहना करते हैं। आलोचकों का कहना है कि कुछ अवधारणाएँ उन लोगों के लिए चुनौतीपूर्ण हो सकती हैं जिनका गणित में मजबूत आधार नहीं है। जबकि कुछ समीक्षकों ने पुस्तक को दोहरावदार या मौजूदा तरीकों की आलोचना पर अधिक ध्यान केंद्रित करने वाला पाया, वहीं अन्य ने इसके व्यावहारिक उदाहरणों और जोखिम प्रबंधन प्रथाओं में सुधार के लिए मार्गदर्शन को मूल्यवान माना। कुल मिलाकर, यह पुस्तक साइबर सुरक्षा पेशेवरों के लिए व्यापक रूप से अनुशंसित है जो अपने जोखिम मूल्यांकन रणनीतियों को बेहतर बनाना चाहते हैं।

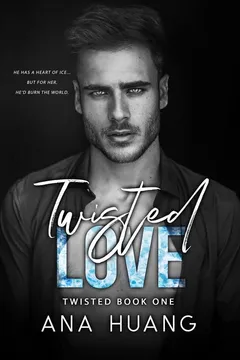

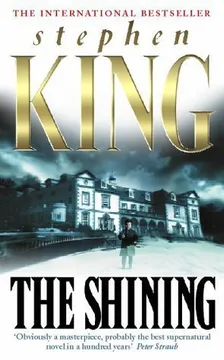

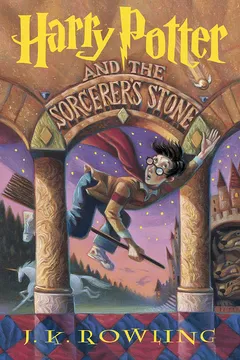

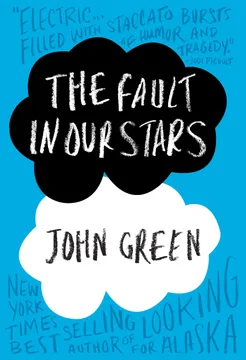

लोग यह भी पढ़ते हैं

अक्सर पूछे जाने वाले प्रश्न

What's How to Measure Anything in Cybersecurity Risk about?

- Focus on Measurement: The book emphasizes the importance of quantifying cybersecurity risks to improve decision-making. It critiques traditional qualitative methods and advocates for quantitative approaches.

- Quantitative Methods: Authors propose using probabilistic models and statistical methods to assess risks, enhancing the accuracy of risk assessments.

- Practical Tools: It provides frameworks and tools for cybersecurity professionals to implement effective risk measurement strategies in real-world scenarios.

Why should I read How to Measure Anything in Cybersecurity Risk?

- Improved Decision-Making: The book equips readers with the knowledge to make data-driven decisions, challenging reliance on intuition and qualitative assessments.

- Evidence-Based Approach: It presents research and case studies demonstrating the effectiveness of quantitative methods over traditional approaches.

- Practical Application: Includes templates and examples that can be directly applied in organizations to start measuring risks effectively.

What are the key takeaways of How to Measure Anything in Cybersecurity Risk?

- Measurement is Possible: The authors argue that everything, including intangible cybersecurity aspects, is measurable, leading to better resource allocation.

- Critique of Risk Matrices: The book critiques risk matrices for introducing confusion and errors, advocating for explicit probabilities and monetary impacts.

- Expert Calibration: Emphasizes training experts to improve probability assessments, leading to better risk management outcomes.

What are the best quotes from How to Measure Anything in Cybersecurity Risk and what do they mean?

- "We need more than technology.": Highlights the need for robust measurement and analysis methods alongside technology to mitigate risks.

- "There is no evidence that...risk matrix methods...improve judgment.": Critiques common risk assessment practices, suggesting they may lead to poor decision-making.

- "The human brain is a relatively inefficient device...": Emphasizes the limitations of human judgment, advocating for quantitative methods to enhance accuracy.

How does How to Measure Anything in Cybersecurity Risk define measurement in the context of cybersecurity?

- Uncertainty Reduction: Measurement is defined as a quantitatively expressed reduction of uncertainty based on observations.

- Probabilistic Approach: Advocates using probabilities to express uncertainty, providing a nuanced understanding of risks.

- Observable Outcomes: Effective measurement should be based on observable outcomes and data for informed decision-making.

What is the Rapid Risk Audit mentioned in How to Measure Anything in Cybersecurity Risk?

- Quick Assessment Tool: Designed to quickly assess significant cybersecurity risks within an organization, completed in a few hours.

- Structured Process: Involves identifying assets, threats, likelihoods, and impacts to generate a monetary estimate of potential losses.

- Excel Templates: Provides downloadable templates to facilitate the audit, making it accessible for immediate implementation.

What are the problems with risk matrices as discussed in How to Measure Anything in Cybersecurity Risk?

- Ambiguity and Confusion: Risk matrices often use ordinal scales that do not provide clear insights, leading to miscommunication.

- Range Compression Issues: Continuous values are reduced to discrete categories, resulting in information loss and misclassification.

- Lack of Effectiveness: No evidence supports that risk matrices improve judgment, suggesting they may do more harm than good.

How can experts improve their probability assessments according to How to Measure Anything in Cybersecurity Risk?

- Calibration Training: Training helps experts assess probabilities more accurately, reducing overconfidence and improving judgment.

- Feedback Mechanisms: Regular feedback on past estimates refines skills and consistency in assessments.

- Structured Methods: Using structured methods, like breaking down complex estimates, leads to more accurate outcomes.

What is the Exsupero Ursus fallacy mentioned in How to Measure Anything in Cybersecurity Risk?

- "Beat the Bear" Fallacy: Refers to flawed reasoning of defaulting to another method without considering its flaws.

- Comparison of Methods: Emphasizes comparing weaknesses of alternatives to ensure better decision-making.

- Critical Evaluation: Highlights the need for evidence-based evaluation of all risk assessment methods.

How does How to Measure Anything in Cybersecurity Risk suggest decomposing risks for better measurement?

- Clear, Observable, Useful: Decompositions should be specific, measurable, and useful for decision-making.

- Focus on Relevant Factors: Leverage organizational knowledge for precise estimates of likelihood and impact.

- Avoid Over-Decomposition: Warns against speculative estimates, focusing on well-understood, measurable factors.

What is the "beta distribution" and how is it used in How to Measure Anything in Cybersecurity Risk?

- Modeling Probabilities: A statistical tool for modeling probabilities between 0 and 1, useful for limited data.

- Updating Beliefs: Allows for refining probability estimates with new information, improving risk assessments.

- Practical Applications: Applied to real-world scenarios, like estimating data breach likelihoods, valuable for professionals.

How does How to Measure Anything in Cybersecurity Risk suggest integrating cybersecurity risk management with enterprise risk management?

- C-Level Function: Proposes CSRM as a C-level function, elevating its importance within the organization.

- Quantitative Assessment: Focuses on quantitative assessments of technology risks for better resource allocation.

- Collaboration Across Departments: Emphasizes collaboration with finance and legal for a holistic risk management approach.