Principais Lições

1. Red Teaming: Simulando Ataques do Mundo Real

A missão da equipe vermelha é emular as táticas, técnicas e procedimentos (TTPs) dos adversários.

Além dos Testes de Penetração. O red teaming vai além dos testes de penetração tradicionais, imitando as ações de atacantes do mundo real. Isso envolve entender seus motivos, ferramentas e métodos para avaliar de forma abrangente a postura de segurança de uma organização. Ao contrário dos testes de penetração, que geralmente têm um escopo e um cronograma definidos, os exercícios de red team podem durar semanas ou meses, permitindo uma simulação mais realista de uma ameaça persistente.

Foco na Detecção e Resposta. O objetivo principal de uma equipe vermelha não é apenas encontrar vulnerabilidades, mas avaliar quão bem uma organização pode detectar, responder e se recuperar de um ataque sofisticado. Isso inclui testar a eficácia das ferramentas de segurança, políticas e as habilidades da equipe de segurança. As equipes vermelhas fornecem insights valiosos sobre lacunas no programa de segurança, ajudando as organizações a melhorar sua resiliência geral.

Métricas de Sucesso. Os engajamentos de red team são medidos por métricas como Tempo para Detectar (TTD) e Tempo para Mitigar (TTM). O TTD mede o tempo que a equipe de segurança leva para identificar um incidente, enquanto o TTM mede o tempo necessário para contê-lo e resolvê-lo. Essas métricas fornecem uma visão clara da capacidade de uma organização de lidar com ameaças do mundo real e destacam áreas para melhoria.

2. Reconhecimento: A Fundação das Operações do Red Team

Para campanhas de Red Team, muitas vezes se trata da oportunidade de ataque.

Coleta de Inteligência. O reconhecimento é a fase inicial de qualquer operação de red team, envolvendo a coleta de informações sobre a organização-alvo. Isso inclui identificar faixas de IP, subdomínios, endereços de e-mail de funcionários e qualquer informação disponível publicamente que possa ser usada para obter uma vantagem inicial. Ferramentas como Nmap, Shodan e Censys são utilizadas para escanear portas abertas, serviços e vulnerabilidades.

Monitoramento de Mudanças. As equipes vermelhas monitoram continuamente o ambiente alvo em busca de mudanças que possam criar novas oportunidades de ataque. Isso inclui configurar scripts para rastrear alterações em portas abertas, aplicações web e configurações de nuvem. Diferenças regulares no Nmap e capturas de tela da web ajudam a identificar novos serviços ou vulnerabilidades que possam ter sido introduzidas.

Reconhecimento em Nuvem. Com a crescente adoção de serviços em nuvem, as equipes vermelhas também devem se concentrar na identificação de ativos em nuvem e configurações incorretas. Isso envolve escanear buckets S3 acessíveis publicamente, contas de armazenamento Azure e outros recursos em nuvem que possam ser explorados. Ferramentas como sslScrape podem ser usadas para extrair nomes de host de certificados SSL, fornecendo informações valiosas sobre a infraestrutura do alvo.

3. Exploração de Aplicações Web: Um Alvo Principal

Se olharmos para qualquer uma das recentes violações, veremos que muitas delas ocorreram em empresas muito grandes e maduras.

Mudando o Foco. As aplicações web são um ponto de entrada comum para atacantes, tornando-se um alvo principal para as equipes vermelhas. Isso envolve identificar vulnerabilidades como Cross-Site Scripting (XSS), injeções NoSQL e ataques de injeção de templates. As equipes vermelhas devem se manter atualizadas sobre as últimas vulnerabilidades e técnicas de aplicações web para simular efetivamente ataques do mundo real.

Explorando Vulnerabilidades. As vulnerabilidades XSS podem ser usadas para roubar cookies, redirecionar usuários ou até mesmo comprometer todo o sistema. Injeções NoSQL permitem que atacantes contornem a autenticação e acessem dados sensíveis. Ataques de injeção de templates podem levar à execução remota de código, permitindo que atacantes assumam o controle total do servidor.

Exploração de NodeJS. Com a crescente popularidade do NodeJS, as equipes vermelhas também devem se concentrar na identificação e exploração de vulnerabilidades em aplicações NodeJS. Isso inclui entender as implicações de segurança do uso de JavaScript como código de backend e identificar configurações incorretas comuns em frameworks NodeJS como Express e Pug. Técnicas como JSF*ck podem ser usadas para contornar filtros e executar código JavaScript malicioso.

4. Comprometimento de Rede: Avançando para Dentro

Para testes de penetração de rede, adoramos chegar ao Administrador de Domínio (DA) para obter acesso ao Controlador de Domínio (DC) e encerrar o dia.

Obtendo Acesso Inicial. Uma vez que uma equipe vermelha tenha obtido uma vantagem inicial, o próximo passo é se mover lateralmente pela rede para alcançar o objetivo alvo. Isso envolve identificar e explorar vulnerabilidades em sistemas internos, elevar privilégios e roubar credenciais. Ferramentas como Responder e CrackMapExec são usadas para capturar credenciais e identificar sistemas vulneráveis.

Vivendo da Terra. As equipes vermelhas frequentemente usam ferramentas e recursos integrados do Windows para evitar a detecção. Isso inclui usar PowerShell para consultar o Active Directory, enumerar usuários e grupos, e executar comandos em sistemas remotos. Técnicas como Pass-the-Hash e Kerberoasting são usadas para obter acesso a contas privilegiadas sem quebrar senhas.

Bloodhound para Análise de Caminhos de Ataque. Bloodhound é uma ferramenta poderosa para visualizar e analisar caminhos de ataque em ambientes do Active Directory. Ela usa teoria dos grafos para identificar relacionamentos ocultos e privilégios não intencionais, permitindo que as equipes vermelhas identifiquem rapidamente a maneira mais eficiente de alcançar seu objetivo. Ao importar dados de ACL para o Bloodhound, as equipes vermelhas podem identificar usuários que têm a capacidade de redefinir senhas ou modificar permissões ACE, criando oportunidades para elevação de privilégios e movimento lateral.

5. Engenharia Social: Explorando o Elemento Humano

Muitos dos exercícios de engenharia social exigem que você supere sua nervosismo e saia da sua zona de conforto.

Alvo das Fraquezas Humanas. A engenharia social é uma técnica poderosa que explora a psicologia humana para obter acesso a sistemas ou informações. Isso envolve criar e-mails de phishing convincentes, criar sites falsos e se passar por indivíduos de confiança. As equipes vermelhas devem entender os princípios da engenharia social para manipular efetivamente os funcionários a divulgarem informações sensíveis ou realizarem ações que comprometam a segurança.

Domínios Doppelganger e Coleta de Credenciais. Domínios doppelganger, que são semelhantes a nomes de domínio legítimos, são usados para enganar usuários a inserirem suas credenciais em páginas de login falsas. Essas páginas são projetadas para parecer idênticas às reais, dificultando a distinção para os usuários. Ferramentas como ReelPhish podem ser usadas para contornar a autenticação de dois fatores, permitindo que atacantes acessem contas mesmo com medidas de segurança aprimoradas.

Explorando a Confiança. As equipes vermelhas frequentemente aproveitam relacionamentos e confiança existentes para aumentar a eficácia de seus ataques de engenharia social. Isso envolve se passar por colegas, fornecedores ou até mesmo membros da família para ganhar a confiança da vítima. Ao criar ataques altamente direcionados e personalizados, as equipes vermelhas podem aumentar significativamente suas chances de sucesso.

6. Ataques Físicos: Contornando a Segurança Física

"Fingir não ter medo é tão bom quanto realmente não ter medo."

Além do Reino Digital. A segurança física é um aspecto frequentemente negligenciado da postura geral de segurança de uma organização. As equipes vermelhas realizam avaliações físicas para identificar vulnerabilidades em controles de acesso, sistemas de vigilância e pessoal de segurança. Isso envolve tentar contornar portões, portas e outras barreiras físicas para obter acesso não autorizado à instalação.

Ferramentas do Comércio. As equipes vermelhas usam uma variedade de ferramentas para contornar medidas de segurança física, incluindo ferramentas de arrombamento, dispositivos de contorno de portões e clonadores de leitores de cartão. Essas ferramentas permitem que elas acessem áreas restritas e potencialmente comprometam dados ou sistemas sensíveis. O LAN Turtle e o Packet Squirrel são usados para estabelecer conexões de rede encobertas, permitindo que atacantes acessem e controlem remotamente sistemas dentro da instalação.

Testando Tempos de Resposta. Um objetivo chave das avaliações físicas é avaliar os tempos de resposta do pessoal de segurança. Isso envolve acionar alarmes, observar patrulhas de segurança e documentar quaisquer fraquezas nos procedimentos de segurança física da organização. Ao identificar essas fraquezas, as equipes vermelhas podem ajudar as organizações a melhorar sua postura de segurança física e prevenir acessos não autorizados.

7. Evitando Detecção: Mantendo-se Abaixo do Radar

Como uma equipe vermelha, não nos importamos tanto com as origens de um ataque. Em vez disso, queremos aprender com os TTPs.

Ofuscação e Criptografia. Evitar a detecção é um aspecto crítico das operações da equipe vermelha. Isso envolve usar técnicas para ofuscar código, criptografar comunicações e contornar controles de segurança. As equipes vermelhas devem entender como softwares antivírus, sistemas de detecção de intrusões e outras ferramentas de segurança funcionam para evitar efetivamente a detecção.

Payloads e Droppers Personalizados. As equipes vermelhas frequentemente desenvolvem payloads e droppers personalizados para evitar a detecção por ferramentas de segurança baseadas em assinatura. Essas ferramentas personalizadas são projetadas para serem pequenas, discretas e difíceis de reverter. Técnicas como cavidades de código e injeção de DLL reflexiva são usadas para esconder código malicioso dentro de processos legítimos.

Ofuscação de PowerShell. O PowerShell é uma ferramenta poderosa para as equipes vermelhas, mas seu uso generalizado o tornou um alvo para ferramentas de segurança. As equipes vermelhas usam uma variedade de técnicas para ofuscar código PowerShell, incluindo criptografia de strings, renomeação de variáveis e divisão de código. Ferramentas como Invoke-Obfuscation e HideMyPS são usadas para automatizar o processo de ofuscação de scripts PowerShell.

8. Automação e Quebra de Senhas: Velocidade e Eficiência

Com as equipes vermelhas, precisamos mostrar valor de volta à empresa.

Automatizando Tarefas. As equipes vermelhas automatizam tarefas repetitivas para melhorar a eficiência e reduzir o risco de detecção. Isso inclui usar scripts para escanear portas abertas, enumerar usuários e grupos, e executar comandos em sistemas remotos. A automação permite que as equipes vermelhas coletem informações rapidamente e identifiquem potenciais vetores de ataque.

Spraying de Senhas. O spraying de senhas envolve tentar fazer login em várias contas com um pequeno conjunto de senhas comuns. Essa técnica é usada para evitar bloqueios de conta e aumentar as chances de obter acesso a pelo menos uma conta. Ferramentas como Spray e Ruler são usadas para automatizar o processo de spraying de senhas.

Quebra de Senhas. A quebra de senhas é uma habilidade crucial para as equipes vermelhas, permitindo que elas acessem sistemas e informações protegidos por senhas fracas ou padrão. As equipes vermelhas usam poderosos rigs de quebra baseados em GPU e listas de senhas especializadas para quebrar hashes de forma rápida e eficiente. Ferramentas como Hashcat são usadas para realizar ataques de quebra de senhas.

9. Explorando Vulnerabilidades em Nuvem

À medida que mais e mais empresas mudam para usar diferentes infraestruturas em nuvem, muitos ataques novos e antigos vêm à tona.

Configurações Incorretas em Nuvem. Os ambientes em nuvem frequentemente apresentam desafios de segurança únicos devido a configurações incorretas e à falta de compreensão das melhores práticas de segurança em nuvem. As equipes vermelhas se concentram em identificar e explorar essas configurações incorretas para obter acesso não autorizado a recursos em nuvem. Isso inclui escanear buckets S3 acessíveis publicamente, contas de armazenamento Azure e outros serviços em nuvem.

Enumeração de Buckets S3. Os buckets Amazon S3 são um alvo comum para atacantes devido às suas permissões frequentemente mal configuradas. As equipes vermelhas usam ferramentas como Slurp e Bucket Finder para enumerar buckets S3 e identificar aqueles que são publicamente acessíveis. Uma vez encontrado um bucket vulnerável, os atacantes podem baixar dados sensíveis, fazer upload de arquivos maliciosos ou até mesmo modificar controles de acesso para obter controle total do bucket.

Tomadas de Subdomínio. As tomadas de subdomínio ocorrem quando uma empresa aponta um subdomínio para um serviço de terceiros, mas falha em configurar ou remover corretamente o serviço. Isso permite que atacantes reivindiquem o subdomínio e o usem para fins maliciosos, como hospedar sites de phishing ou distribuir malware. Ferramentas como tko-subs são usadas para identificar subdomínios vulneráveis.

10. Pós-Exploração: Vivendo da Terra

Desafie o sistema... Forneça dados reais para provar lacunas de segurança.

Misturando-se. Uma vez dentro de uma rede, as equipes vermelhas visam se misturar ao tráfego legítimo e evitar a detecção. Isso envolve usar ferramentas e recursos integrados do Windows, como PowerShell e WMI, para realizar reconhecimento, mover-se lateralmente e manter a persistência. Ao "viver da terra", as equipes vermelhas podem reduzir sua dependência de ferramentas personalizadas e evitar acionar alertas de segurança.

Coleta de Credenciais. As equipes vermelhas usam uma variedade de técnicas para coletar credenciais de sistemas comprometidos, incluindo despejo de memória, extração de senhas do Armazenamento de Credenciais do Windows e roubo de cookies de navegador. Essas credenciais podem ser usadas para obter acesso a sistemas e recursos adicionais. Ferramentas como Mimikatz e SessionGopher são usadas para automatizar o processo de coleta de credenciais.

Mantendo a Persistência. As equipes vermelhas estabelecem persistência para garantir que possam manter o acesso a sistemas comprometidos mesmo após serem reiniciados ou corrigidos. Isso envolve criar tarefas agendadas, modificar chaves de registro e instalar backdoors. Ao estabelecer múltiplos mecanismos de persistência, as equipes vermelhas podem aumentar suas chances de manter o acesso ao ambiente alvo.

Resumo das Resenhas

O Hacker Playbook 3 recebe críticas mistas, com uma avaliação geral de 4,39/5. Os leitores apreciam o novo material, incluindo capítulos sobre phishing, bypass de antivírus e OSINT. Alguns consideram o conteúdo valioso tanto para novos quanto para pentesters experientes. No entanto, as críticas incluem formatação inadequada, erros gramaticais e desorganização. Alguns leitores sentiram que a obra foi apressada em comparação com edições anteriores. O livro é elogiado por suas referências e pela cobertura de tópicos avançados, mas é recomendado que seja lido em conjunto com a segunda edição para uma compreensão mais abrangente.

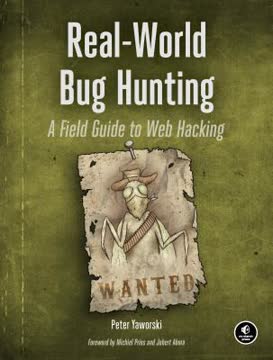

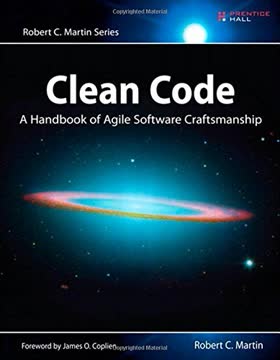

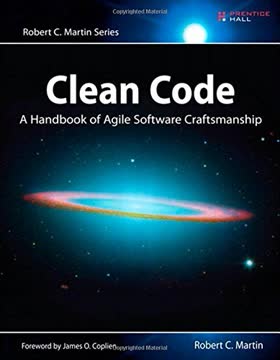

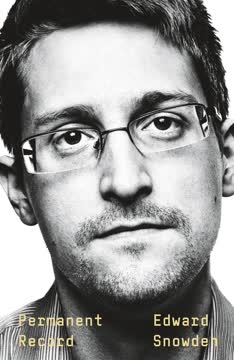

Outros Também Leram

Perguntas Frequentes

What's The Hacker Playbook 3 about?

- Focus on Red Teaming: The Hacker Playbook 3 by Peter Kim emphasizes Red Team tactics, techniques, and procedures to simulate real-world attacks, providing a practical guide to penetration testing.

- Comprehensive Coverage: It covers topics like reconnaissance, web application exploitation, network compromise, social engineering, and physical attacks, while distinguishing between penetration testing and Red Team operations.

- Hands-On Labs: The book includes numerous labs and exercises, offering readers practical experience in a controlled environment to reinforce learning.

Why should I read The Hacker Playbook 3?

- Real-World Application: Designed for security professionals, it helps understand attacker mindsets and improve defensive strategies by providing insights into real-world attacks.

- Updated Techniques: The book includes the latest vulnerabilities and attack methods, covering advanced web attacks, cloud vulnerabilities, and social engineering tactics.

- Author's Expertise: Peter Kim, with over 12 years of experience, shares practical knowledge and teaching experience, making it valuable for both beginners and seasoned professionals.

What are the key takeaways of The Hacker Playbook 3?

- Red Team vs. Penetration Testing: It clarifies the differences, emphasizing a mindset shift in security assessments, with Red Teams focusing on emulating real-world attacks.

- Importance of Reconnaissance: A significant portion is dedicated to reconnaissance techniques, highlighting their critical role in successful attacks.

- Hands-On Labs and Tools: The book provides practical labs and covers tools like Metasploit, Cobalt Strike, and PowerShell Empire for real-world testing.

What are the best quotes from The Hacker Playbook 3 and what do they mean?

- Holistic Approach: "Red Teaming is not just about finding vulnerabilities; it’s about testing the entire security posture of an organization." This emphasizes assessing security policies and employee awareness.

- Automation Importance: "Automation is key to efficiency in Red Team operations." It highlights automating repetitive tasks to focus on complex and strategic aspects.

- Understanding Adversaries: "Understanding the adversary's tactics is crucial for effective defense." This underscores knowing attacker tactics to inform better defensive strategies.

What techniques are covered in The Hacker Playbook 3?

- Web Application Exploitation: Covers attacks like Cross-Site Scripting (XSS), SQL Injection, and Server-Side Request Forgery (SSRF) with practical examples.

- Lateral Movement Strategies: Discusses techniques for moving laterally within a network, emphasizing understanding network architecture and user privileges.

- Social Engineering Tactics: Explores phishing and doppelganger domains, highlighting the human element in cybersecurity.

How does The Hacker Playbook 3 address social engineering?

- Human Factors: Emphasizes social engineering as a critical component, exploiting human psychology rather than just technical vulnerabilities.

- Practical Campaigns: Provides guidance on crafting effective campaigns, including phishing emails and doppelganger domains, with real-world examples.

- Training and Awareness: Stresses the need for employee training to recognize social engineering attempts, reducing successful attacks.

What tools are recommended in The Hacker Playbook 3?

- Metasploit Framework: A powerful tool for penetration testing, providing a wide range of exploits and payloads, essential for automating attack vectors.

- Cobalt Strike: Highlighted for simulating advanced threats and managing Red Team operations, effective for both exploitation and post-exploitation tasks.

- PowerShell Empire: A framework for post-exploitation, allowing command execution on compromised systems, emphasizing PowerShell's importance in modern attacks.

How can I set up a lab to practice the techniques in The Hacker Playbook 3?

- Virtual Environment: Use tools like VMware or VirtualBox to create isolated environments for safe experimentation without risking real systems.

- Target Systems: Install vulnerable applications and operating systems, using software like DVWA or OWASP Juice Shop for hands-on learning.

- Automation Tools: Incorporate automation tools and scripts to enhance learning by focusing on complex tasks while automating repetitive ones.

What is Bloodhound, and how is it used in The Hacker Playbook 3?

- Active Directory Enumeration: Bloodhound maps Active Directory environments, visualizing relationships and permissions to identify attack paths.

- Graph Theory Application: Uses graph theory to reveal hidden relationships, aiding in understanding complex privilege relationships.

- Integration with Other Tools: Can be integrated with tools like PowerView and SharpHound to enhance reconnaissance efforts, with practical examples provided.

What is the significance of reconnaissance in Red Team operations according to The Hacker Playbook 3?

- Foundation for Attacks: Reconnaissance lays the groundwork for all subsequent attack phases, identifying vulnerabilities and entry points.

- Continuous Monitoring: Emphasizes ongoing reconnaissance, suggesting regular scanning and monitoring to reveal new vulnerabilities.

- Open Source Intelligence: Teaches leveraging open-source tools and techniques, using services like Shodan and Censys to discover exposed services.

How does The Hacker Playbook 3 suggest handling post-exploitation?

- Gathering Credentials: Emphasizes extracting credentials and sensitive information after gaining system access, discussing techniques for pulling passwords.

- Privilege Escalation: Covers methods for escalating privileges, providing practical examples of exploiting unquoted service paths and weak permissions.

- Living Off the Land: Discusses strategies for maintaining access and moving laterally without detection, using built-in tools to avoid alarms.

What are some best practices for reporting findings from a Red Team engagement in The Hacker Playbook 3?

- Clear and Actionable Reports: Emphasizes clear, concise, and actionable reports, allowing stakeholders to understand risks and take actions.

- Focus on Security Gaps: Reports should highlight security program gaps and provide improvement recommendations, strengthening defenses.

- Metrics and Measurements: Suggests including metrics like Time To Detect (TTD) and Time To Mitigate (TTM) for insights into security posture effectiveness.